第3376页

-

IDaaS零信任持续风险控制设计

IDaaS身份基础设施作为零信任架构的关键支撑基础,提供身份管理服务和权限管理服务,可提供数字证书,生物特征、电子凭证等多种身份鉴别模式,对访问主体和资源进行身份有效性验证。 1. 风险控制生命周期 然而通过身份认证后的访问行为,还需要进行...

Molet

2022.11.25

408浏览

0

Molet

2022.11.25

408浏览

0

-

深入分析:Phobos勒索软件EKING变种样本

0x00 概述 Phobos家族是最近出现的一种勒索软件,在2019年初首次被研究人员发现。自此开始,该恶意软件持续被发现存在新的变种。与原有变种相比,新的变种不仅持续改进其攻击方法,并且还经常修改加密文件的扩展名。尽管该勒索软件持续的时间...

admin

2022.11.25

421浏览

0

admin

2022.11.25

421浏览

0

-

网络安全预算依靠规划和谈判

企业已制定的业务计划可能会因很多原因而出问题-企业战略或竞争变化、法规变化或因疫情导致全球工作流程变化。但是,无论是否存在不可控制的因素,Gartner和Forrester公司的分析师都认为,企业有可能制定成功的网络安全预算。 Gartne...

gtxyzz

2022.11.25

427浏览

0

gtxyzz

2022.11.25

427浏览

0

-

美国指控俄罗斯黑客组织参与多项网络攻击行动

美国司法部指控6名俄罗斯情报人员对平昌冬奥会、2017年法国大选进行黑客攻击,以及臭名昭著的NotPetya勒索软件攻击。 起诉书称,这6人都是俄罗斯主要情报机构GRU的成员,据传他们同时也是俄罗斯精英黑客组织“沙虫”...

kavin

2022.11.25

438浏览

0

kavin

2022.11.25

438浏览

0

-

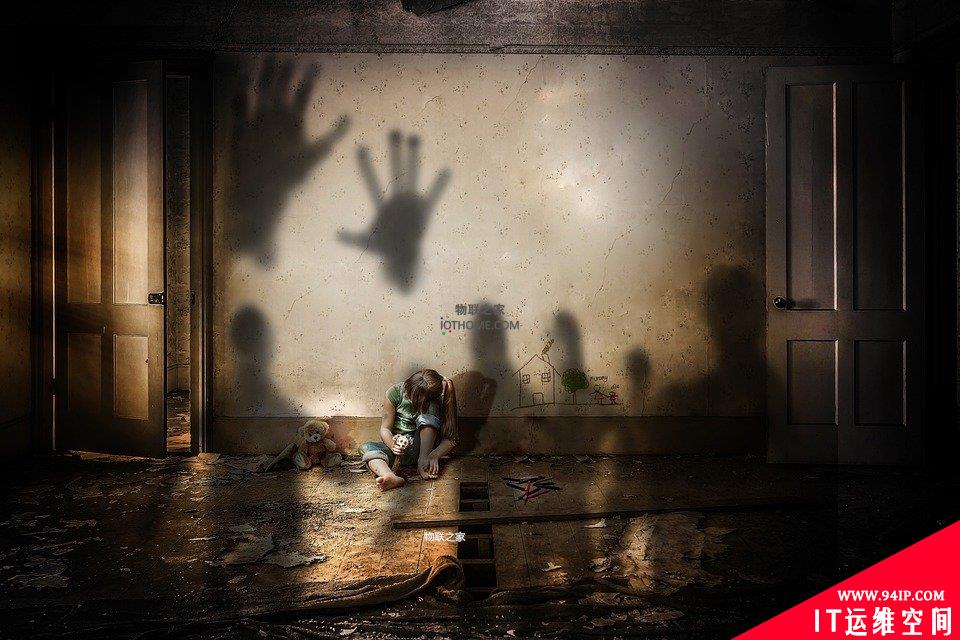

物联网设备:虐待关系中的隐私与安全

几周前,技术新闻网站The Verge报道了一款新的Ring安全摄像头,它实际上是一架无人机,可以在屋子里飞来飞去。从明年开始,这款“永远在家”的摄像头应该可以让它的主人在不需要多个摄像头的情况下,看到家里全貌。...

gtxyzz

2022.11.25

493浏览

0

gtxyzz

2022.11.25

493浏览

0