第2991页

-

安卓的“左倾”革命:内存安全语言

谷歌的Android 11将安全性(BYOD相关)和隐私增强功能作为主要卖点,但谷歌明白,要想从根本上扭转Android安全态势,就必须在生态上游和开发周期的“左侧”下猛药。 近日,谷歌的Android安全新策略引...

king

2022.12.03

347浏览

0

king

2022.12.03

347浏览

0

-

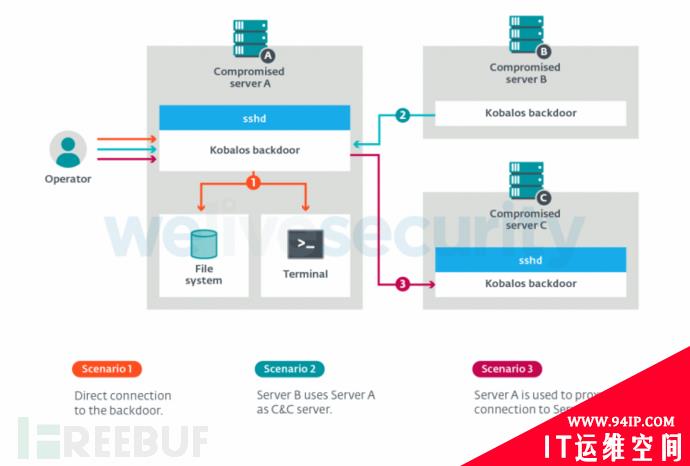

全球超级计算机的“通用后门”曝光,来自一个小型恶意软件

Kobalos恶意软件的代码库很小,但它瞄准的对象却是全球超级计算机。 显然,这是一个此前未被记录的恶意软件,被发现后,该恶意软件被命名为Kobalos——来自希腊神话中的一个小精灵,喜欢恶作剧和欺骗凡人。 受感染组织的行业和区域分布 K...

king

2022.12.03

362浏览

0

king

2022.12.03

362浏览

0

-

帮你察觉僵尸网络的四个线索

在信息时代,错误信息和虚假信息的数量有所增加。麻省理工学院(MIT)的研究人员分析了2006年至2016年之间的126000则故事,结果发现虚假故事在社交网络上的传播速度是真实故事的六倍。无论虚假内容是故意的(错误信息)还是无意的(虚假信息...

Molet

2022.12.03

324浏览

0

Molet

2022.12.03

324浏览

0

-

区块链时代,企业如何构筑竞争力的护城河?

随着区块链技术上升至国家战略,行业完成了向正规化发展快车道的转身。作为新基建的重要方向,其在数字经济、实体经济领域发挥的赋能作用也逐渐被广泛认可与接受。毫无疑问,中国企业围绕区块链技术的“卡位战”已经打响。但是对于大多...

admin

2022.12.03

303浏览

0

admin

2022.12.03

303浏览

0