第2393页

-

360正式重组成功上市A股:更名为三六零

2月28日消息,360公司在今天召开了重组更名仪式,在仪式上360宣布他们重组成功并正式登陆A股。除此之外,他们的证券简称及代码,由江南嘉捷(601313)变更为三六零(601360),公司名称变更为三六零安全科技股份有限公司。 360正...

king

2022.12.15

319浏览

0

king

2022.12.15

319浏览

0

-

8项提示成就完美的物联网安全 – 网络·安全技术周刊第334期

window.location.href=’http://www.51cto.com/act/networkedm/edm334-180228 ‘;...

kavin

2022.12.15

439浏览

0

kavin

2022.12.15

439浏览

0

-

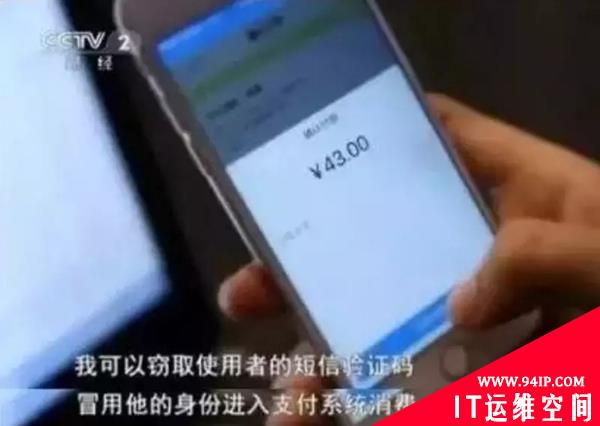

手机这样充电,一秒盗你的银行账户!

出门在外手机没电怎么办?现在很多公共场合配备充电桩,只要把手机跟提供的数据线相连,便能轻轻松松充电。但要小心了,如果不谨慎,一秒就可能控制你的银行账户! 央视做了一个测试,曝光了不法分子通过手机充电桩控制使用者的手机,窃取包括个人照片在内的...

admin

2022.12.15

293浏览

0

admin

2022.12.15

293浏览

0

-

访问控制的定义及五大实现挑战

访问控制可验证并授权个人访问允许查看和使用的信息。 谁应该访问公司的数据?你怎么保证尝试访问的人都经过了授权?在什么情况下要拒绝有权限的用户访问数据? 想要有效保护数据,公司的访问控制策略必须解决以上及其他的问题。然后就是遵循访问控制的几个...

king

2022.12.15

291浏览

0

king

2022.12.15

291浏览

0

-

区块链技术如何应用于网络安全

区块链是一个建立在提供绝对安全和信任的模型上的、分散的、分布式的电子分类记账方式。使用加密技术,按时间顺序和公开记录记录交易,每一个块都有时间标记并与前一个链接。重要的是,这些数字“块”只能通过所有参与者的共识来更新,...

king

2022.12.15

306浏览

0

king

2022.12.15

306浏览

0