第2285页

-

【廉环话】漫谈信息安全设计与治理之组织与团队

我们的漫谈又如约而至了!这次我们先来设想一个场景:有一把豆子散落在桌上,你用力一拍,虽然会有几个豆子随着你的震动高高跃起,但也难免会有些借此跳到地上。前面我们花篇幅聊了企业里各种人员角色的日常工作中所涉及的信息安全相关问题,而现在不都讲求团队...

Molet

2022.12.17

294浏览

0

Molet

2022.12.17

294浏览

0

-

京东吴鹍谈双十一风控:正道成功 京动世界

“今年京东购物节的口号是‘正道成功,京动世界’,而我们风控部门要做的就是这个‘正’字。让正常的消费者能够正常地获得需要的产品和服务,没有欺诈,没有风险。” 京东风控研发总...

gtxyzz

2022.12.17

317浏览

0

gtxyzz

2022.12.17

317浏览

0

-

GitLab未授权访问漏洞可导致远程命令执行

GitLab是一个利用Ruby on Rails开发的开源应用程序,实现一个自托管的Git项目仓库,可通过Web界面进行访问公开的或者私人项目。2016年11月3日,美国众测平台HackerOne公布了GitLab的目录遍历漏洞。漏洞的发现...

kavin

2022.12.17

297浏览

0

kavin

2022.12.17

297浏览

0

-

云计算市场规模庞大 云安全服务面临极大挑战

随着各大云计算厂商纷纷将自身优秀的IT技术以云服务的模式的开放,越来越多的企业开始重视云计算,以便更好地拥抱云计算,提升自身IT业务的服务能力。在庞大的云计算市场规模下,云安全服务行业应运而生。 云计算市场规模庞大 云安全服务面临极大挑战...

admin

2022.12.17

457浏览

0

admin

2022.12.17

457浏览

0

-

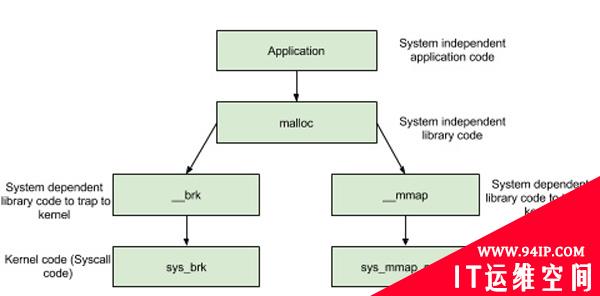

Malloc两种内存获取方式的区别

既然你正在看这篇文章,那么你就应该知道malloc函数是通过syscall调用从操作系统获取内存的。 如下图所示,malloc是通过调用brk或mmap这两种syscall之一来获取内存的。 1.brk方式 brk:brk是通过增设程序断...

admin

2022.12.17

381浏览

0

admin

2022.12.17

381浏览

0