第2088页

-

云计算面临的可见性挑战及如何在多云中获得可见性

事实表明,人们无法保护看不到的东西。正在将业务迁移到公有云或已经在云平台运行的企业面临可见性的挑战。在云安全策略方面,可见性就是一切。在理想的运营环境中,跨多云的端到端可见性为企业提供了有效管理风险所需的场景知识。 根据云计算安全联盟最近对...

king

2022.12.21

400浏览

0

king

2022.12.21

400浏览

0

-

如何构建零信任的云数据架构

计算对 CISO 产生了深远的影响。他们意识到其廉价的存储、巨大的可扩展性、资源弹性和可随时随地从世界任何地方访问,为他们负责保护数据的公司创造了竞争优势。但是这些相同的因素,尤其是它的可访问性,使他们的工作变得更加困难。 云扩大了组织的...

admin

2022.12.21

383浏览

0

admin

2022.12.21

383浏览

0

-

数字化转型需要新的资产管理方法,如何降低安全风险?

新冠疫情迫使组织迅速加速数字化转型。几乎在一夜之间,各种规模和行业的公司都部署了云和容器等技术,以支持向物联网的转变并解决远程劳动力问题。 虽然这种数字化转变被广泛谈论,但这种快速转变经常被忽视的影响之一是需要一种新的资产可见性方法。传统的...

admin

2022.12.21

333浏览

0

admin

2022.12.21

333浏览

0

-

自动化渗透测试能否解决网络安全技能差距?

对于现代企业来说,现代威胁环境是一个巨大的挑战。许多企业通过从最新的热门供应商那里购买最新的安全产品来 "解决 "这个问题,并希望能以此为他们提供保护,但越来越多的人慢慢认识到,这并不足以保护他们的组织。 自动化渗透测...

admin

2022.12.21

329浏览

0

admin

2022.12.21

329浏览

0

-

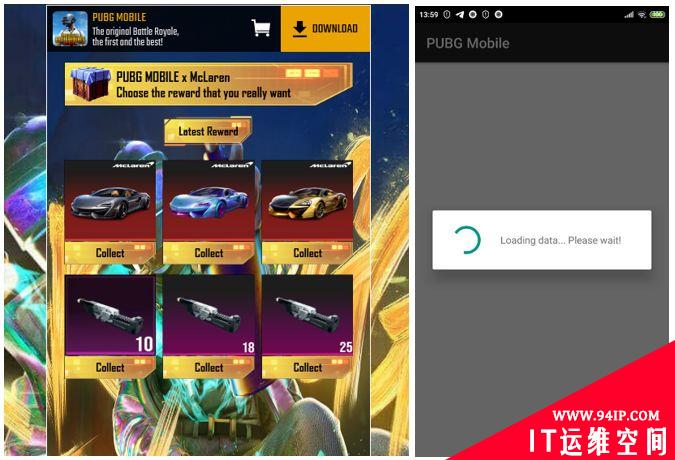

卡巴斯基:检测到超过580万次伪装成PC游戏或手游的恶意攻击

受 COVID-19 疫情影响,很多人被迫待在家中进行社交隔离,这也助推了游戏行业的迅猛发展。但网络犯罪分子也瞄准了这次契机,制造了伪装成流行 PC 游戏和手游的恶意软件,以窃取你的数据并在你的设备下载更多的恶意软件。 根据反病毒公司卡巴...

king

2022.12.21

354浏览

0

king

2022.12.21

354浏览

0