第1780页

-

云安全部署面临哪些挑战?

虚拟化和云计算能够为企业带来很多优势,但它们也带来了挑战,特别是在安全方面。相同的灵活性、敏捷性以及按需可扩展性让虚拟化和云计算对企业非常具有吸引力,但这两者涉及复杂的安全部署。 安全即服务供应商Alert Logic联合创始人兼***战略...

admin

2022.12.27

466浏览

0

admin

2022.12.27

466浏览

0

-

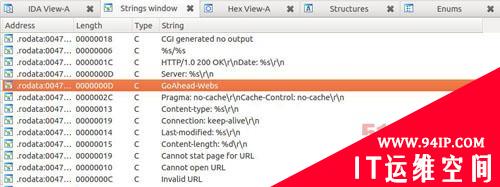

腾达Tenda 路由器后门分析

一直有人认为D-Link是唯一的将在其产品中放置后门供应商,其实这里还有一个供应商也同样在产品中放置了后门,并且可以利用单个UDP数据包就搞定。她——就是腾达。 腾达W302R无线路由器的最新固件解压后,我开始寻找...

admin

2022.12.27

305浏览

0

admin

2022.12.27

305浏览

0

-

前端安全:know it then hack it

一、html可以执行javascript的地方有哪些? 先举个例子比如这个代码 1<a href="$a">f4ck</a> 变量$a可控,怎么让这个代码弹框(执行javascript代码)呢? (...

king

2022.12.27

352浏览

0

king

2022.12.27

352浏览

0

-

Linux提权后获取敏感信息的方法与途径

在本文开始之前,我想指出我不是专家。据我所知,在这个庞大的区域,没有一个“神奇”的答案.分享,共享(我的出发点)。下面是一个混合的命令做同样的事情,在不同的地方,或只是一个不同的眼光来看待事物。我知道有更多的&ldqu...

gtxyzz

2022.12.27

399浏览

0

gtxyzz

2022.12.27

399浏览

0

-

防泄密:选择单品牌还是DIY?

在信息泄露防护领域,存在着这样一个命题:究竟是选择来自不同品牌的单一功能产品来组成信息泄露防护体系好,还是选用单一厂家提供的整合信息泄露防护方案优?前者的特点在于单个产品的功能都非常最强大,不过由于来源各异,彼此之间的兼容性欠佳;而后者的特点...

kavin

2022.12.27

339浏览

0

kavin

2022.12.27

339浏览

0